Три вопроса, которые чаще всего задают до демо и во время сравнения с альтернативами

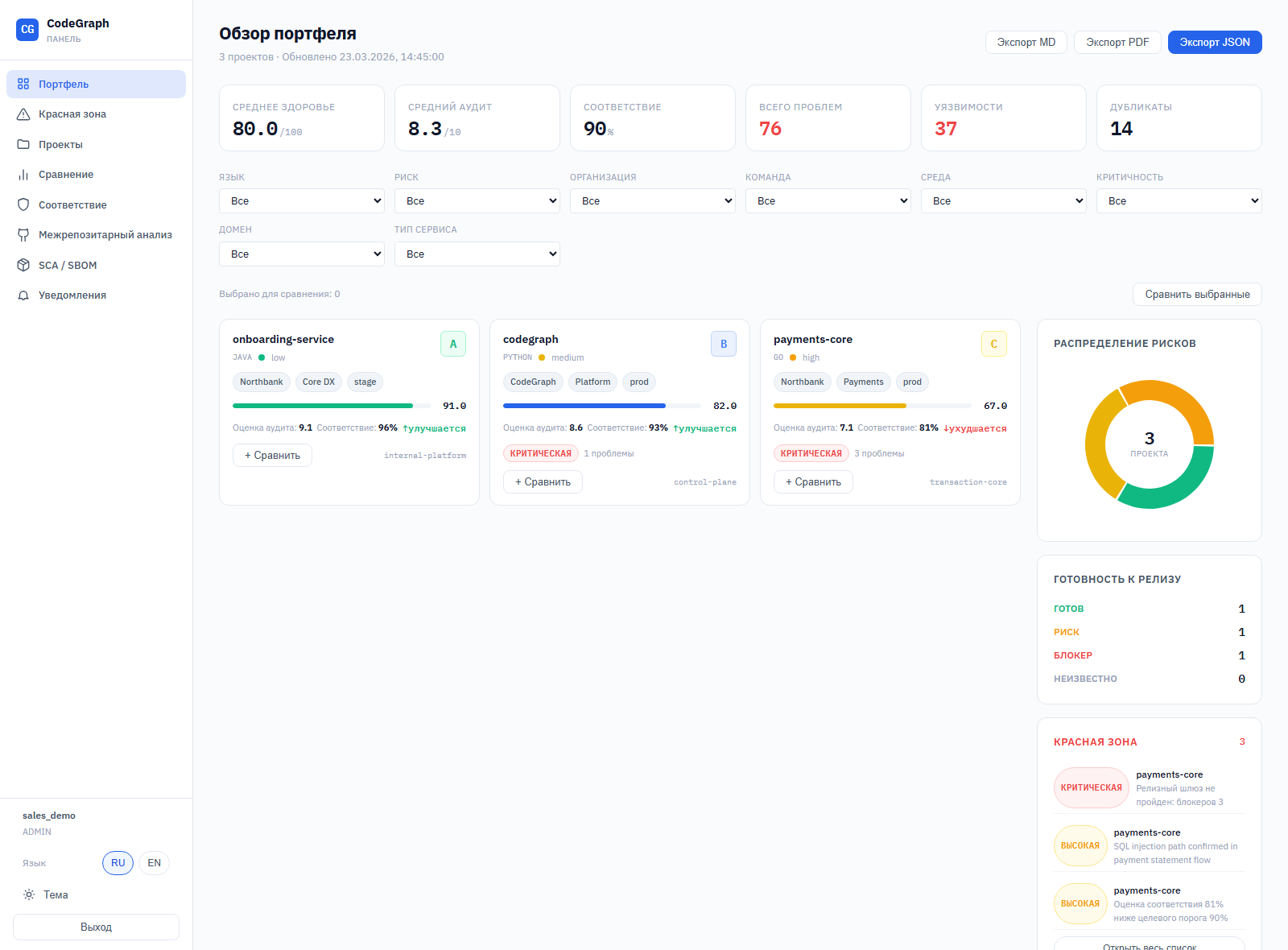

Что такое CodeGraph?

CodeGraph — это локальная платформа для понимания и верификации кода, которая строит граф свойств кода, объединяет поиск и детерминированные проверки и помогает команде быстрее отвечать на вопросы о системе. Платформа подходит для больших кодовых баз, работает с 11 языками и не требует выносить исходный код во внешний контур.

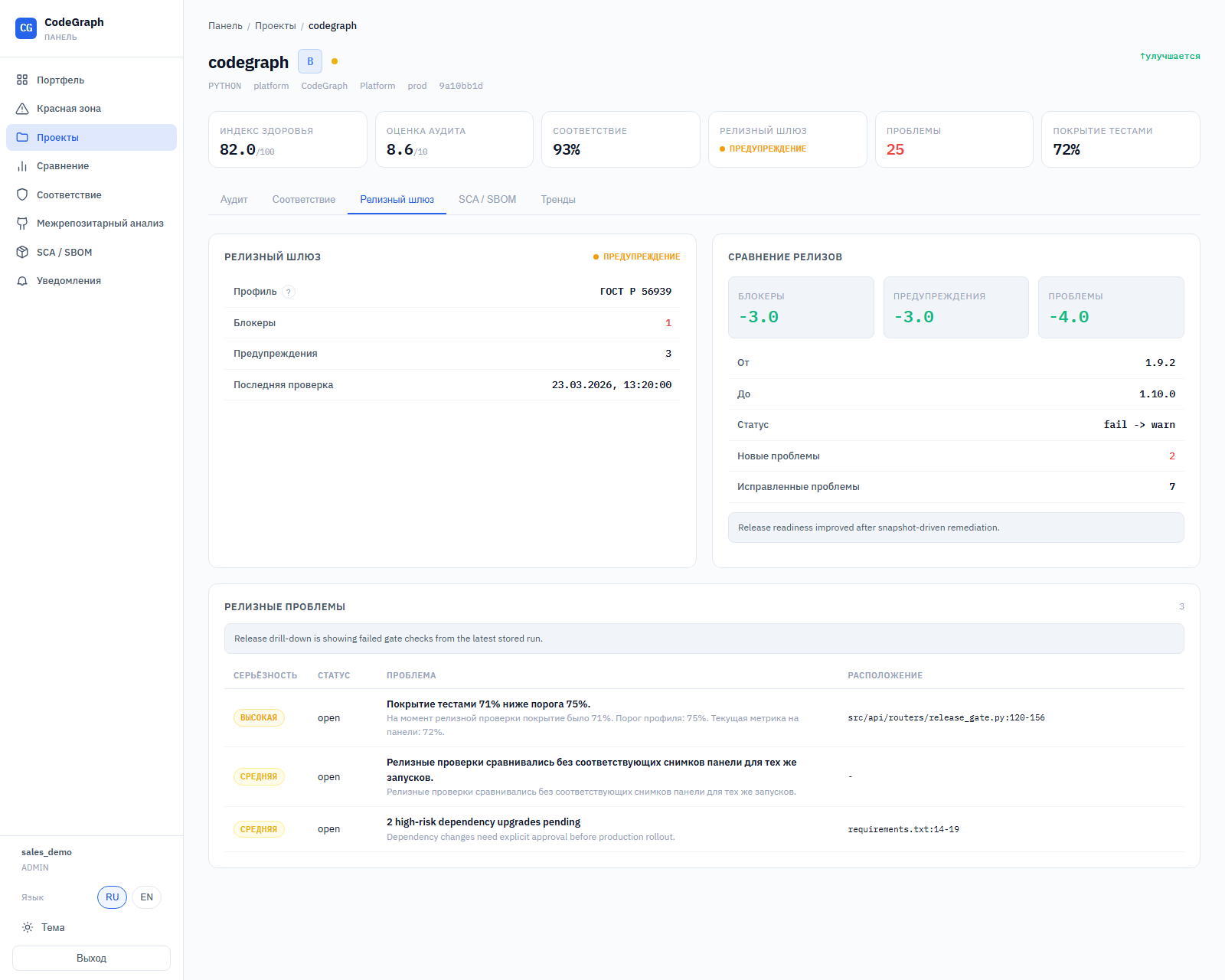

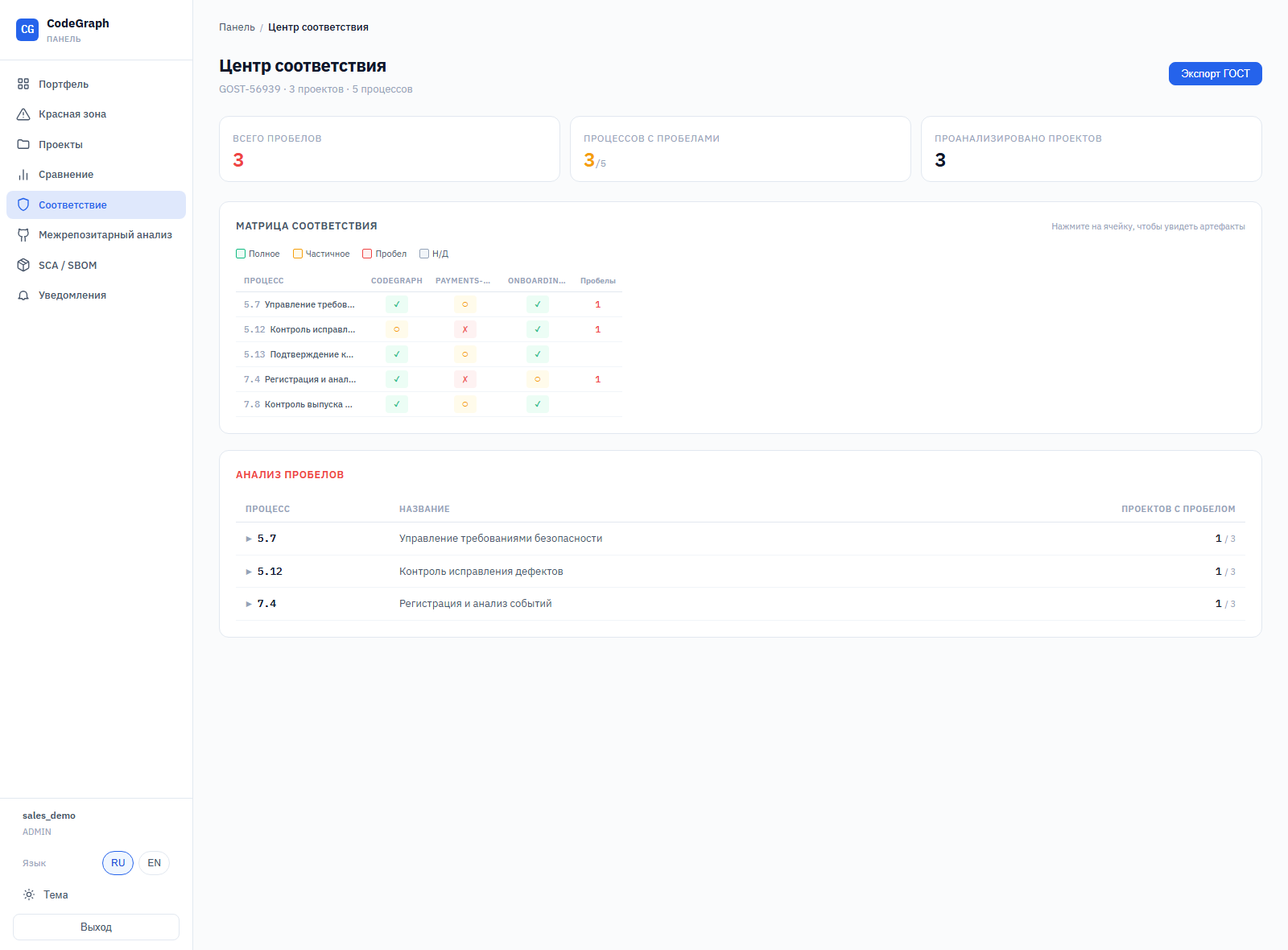

Для каких задач нужен CodeGraph?

CodeGraph нужен там, где от качества инженерных изменений зависят выпуск продукта, выручка и стоимость разработки. Он помогает быстрее вводить людей в сложные части системы, заранее видеть последствия изменений и принимать более предсказуемые решения по срокам, релизному риску, качеству сервиса и цене доработок.

Чем CodeGraph отличается от Copilot, SonarQube и Sourcegraph?

CodeGraph не заменяет генераторы кода и классические сканеры, а закрывает их слепую зону: понимание существующей системы и доказуемую проверку изменений. Он использует CPG, даёт межпроцедурный анализ потоков данных, локальное развёртывание, DLP, SIEM и сценарии для безопасности, разработки, соответствия требованиям и AI/ML-команд.